Пользователям Android следует избегать установки приложений от неизвестных разработчиков. Исследователи Pradeo недавно обнаружили угрозу безопасности в виде вредоносного ПО FaceStealer, распространяемого в магазине Google Play под названием Craftsart Cartoon Photo Tool, которое успешно распространилось среди тысяч пользователей Android.

FaceSeal был автоматически развернут на российских серверах с помощью социальной инженерии и использовался для кражи данных аутентификации Facebook. Шпионское программное обеспечение предоставило злоумышленнику полный контроль и доступ к учетной записи жертвы в Facebook. Они смогли получить доступ ко всему, что связано с их учетной записью, включая кредитную карту, чат, поиск и другую информацию. Посмотрите на изображение ниже, чтобы увидеть полный список информации, к которой вы смогли получить доступ после полного доступа.

Щелкните здесь для получения дополнительной информации об информации, к которой у них есть полный доступ и которую можно загрузить.

Хорошей новостью является то, что Google удалил приложение из своего магазина 22 марта.

Как обмануть Google и его пользователей

Они действовали как вредоносное ПО для магазина приложений, поскольку мобильные приложения распространялись в магазинах вместе с Google Play и сторонними приложениями. Приложение показало поведение известных и легальных приложений для редактирования фотографий, чтобы охватить большую группу получателей. Эта стратегия позволила им скрыть свою незаконную деятельность и обмануть многих пользователей. В результате они контрабандой переправляли небольшие фрагменты кода, которые обходили точки безопасности для реализации своих планов.

Вредоносное ПО собирает данные аутентификации из учетных записей Facebook

Сразу после установки и открытия пользователей мне представилась страница входа в Facebook. Пользователи были вынуждены войти в систему со своими учетными записями Facebook, чтобы использовать приложение. Вы не можете использовать приложение, не войдя в свою учетную запись Facebook. Однако сразу после входа информация о пользователе (имя пользователя и пароль) была отправлена хакерам.

Пользователь вынужден войти в систему с учетной записью Facebook для использования приложения. Вы не можете использовать приложение, если вы не входите в систему со своей учетной записью Facebook. Сразу после входа в систему информация пользователя (имя пользователя и пароль) будет передана хакеру.

Финансовое мошенничество

Украденные данные аутентификации Facebook используются различными способами, но наиболее распространенной является передача рыболовных ссылок, распространение поддельных сообщений и финансовых мошенничества. В этом случае киберпреступникам стало очень легко украсть деньги, потому что они могут получить доступ к информации о кредитной карте жертвы.

Российская доменная связь

Фот о-инструменты Craftsart Cartoon, связанные с этим доменом, были записаны в России и опрошены экспертами по кибербезопасности. Этот домен был периодически использован в течение семи лет, и он некоторое время использовался в Google, но удалил позже. Оказалось, что это было Связано с несколькими вредоносными мобильными приложениями. Киберпреступники все еще разрабатывают мобильное приложение, которое обманывает жертв и поддерживает существование Google Play. Хакеры часто автоматизируют процессы переупаковки, поэтому, если вы обнаружите несанкционированное приложение из Google Play Store, вы можете легко вернуться с новым приложением.

Как удалить это злонамеренное приложение

Хорошей новостью является то, что это приложение уникально. Приложение с тем же именем не существует в магазине Google Play. Поэтому легко идентифицировать и удалять анимационные фото инструменты с мобильных устройств.

Aby usunąć Craftsart Cartoon Photo Tools z urządzenia z systemem Android, przejdź do Ustawienia > Aplikacje >Управляйте приложением, прокрутите вниз до фотоаппарата Craftsart Cartoon, прикоснитесь и нажмите «Удалить».

Przejdź do Ustawień, aby sprawdzić telefon pod kątem aktualizacji zabezpieczeń. Ustawienia > System >Обновление системы.

Установите вирусное приложение на Android, чтобы этого не произошло. Мы также рекомендуем загрузить приложение из Google Play. Это не совсем безопасно, но это гораздо безопаснее, чем большинство аутентистических незаконных приложений, которые могут найти анимационные фото инструменты.

Udaj się do Sklepu Google Play, aby włączyć Google Play Protect. Sklep Google Play > Profil > Play Protect > Ustawienia >Включите сканирование приложения с помощью Play Protect.

Przejdź do Ustawień, aby sprawdzić telefon pod kątem aktualizacji zabezpieczeń. Ustawienia > System >Обновление системы.

Если вы думаете, что загружаете затронутое приложение, вы всегда сможете удалить его с помощью хорошей меры предосторожности, и вы измените свой пароль в социальные сети (в данном случае, Facebook). Кроме того, поскольку вы входите из всех устройств, которые может войти в систему, вы сможете автоматически отключить преступников.

Не забудьте проверить безопасность устройства. Откройте ве б-браузер смартфона и выполните проверку безопасности Google. Следуйте процедуре и установите свое устройство в более стабильные настройки безопасности.

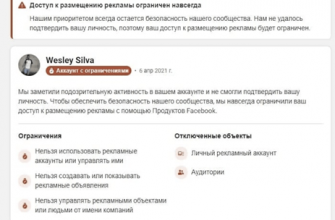

Затем обязательно прочитайте обзор пользователя перед загрузкой приложения. Некоторые пользователи просмотрели это приложение-обзор и предупреждают других пользователей, что они являются мошенничеством с ужасными продуктами. Ниже приведен скриншот.

Еще одним трюком, используемым киберпреступниками, является атака на Android, известную своим джаком, выявленная кибе р-экспертами.

конфеты

Нажмите на домкрат — это слово, которое сочетает в себе «TAP» и «Gacking», как следует из названия. Другими словами, кт о-то нажал на содержимое пользователей на своих мобильных телефонах и планшетах. Это один из самых коварных хаков Android, потому что он не зависит от особого авторитета, внешних инструментов или библиотек.

Посредственный новый магазин отображается на экране как хорошая, тонкая мимолетная вещь на экране и исчезает без уведомления. Типичное приложение состоит в том, чтобы предоставить пользователям ненужные уведомления. Обычно пользователи не знают, что случилось, у них нет диалога, и новости не остаются неопределенными. Это исчезает в одно мгновение.

Есть крышка экрана в качестве еще одного трюка, используемого в сочетании с разъемом для Tap.

Кличка экрана < pran> Если вы думаете, что загружаете приложение, нарушенное, у вас всегда будет изменение пароля в социальные сети (в данном случае, Facebook), если вы удалите его с помощью хороших мер по предосторожности.。Кроме того, поскольку вы входите из всех устройств, которые может войти в систему, вы сможете автоматически отключить преступников.

Не забудьте проверить безопасность устройства. Откройте ве б-браузер смартфона и выполните проверку безопасности Google. Следуйте процедуре и установите свое устройство в более стабильные настройки безопасности.

Затем обязательно прочитайте обзор пользователя перед загрузкой приложения. Некоторые пользователи просмотрели это приложение-обзор и предупреждают других пользователей, что они являются мошенничеством с ужасными продуктами. Ниже приведен скриншот.

Еще одним трюком, используемым киберпреступниками, является атака на Android, известную своим джаком, выявленная кибе р-экспертами.

конфеты

Нажмите на домкрат — это слово, которое сочетает в себе «TAP» и «Gacking», как следует из названия. Другими словами, кт о-то нажал на содержимое пользователей на своих мобильных телефонах и планшетах. Это один из самых коварных хаков Android, потому что он не зависит от особого авторитета, внешних инструментов или библиотек.

Посредственный новый магазин отображается на экране как хорошая, тонкая мимолетная вещь на экране и исчезает без уведомления. Типичное приложение состоит в том, чтобы предоставить пользователям ненужные уведомления. Обычно пользователи не знают, что случилось, у них нет диалога, и новости не остаются неопределенными. Это исчезает в одно мгновение.

Есть крышка экрана в качестве еще одного трюка, используемого в сочетании с разъемом для Tap.

Крапка экрана Если вы думаете, что загружаете приложение, нарушенное, у вас всегда будет изменение пароля в социальных сетях (в данном случае, Facebook). Кроме того, поскольку вы входите из всех устройств, которые может войти в систему, вы сможете автоматически отключить преступников.

Не забудьте проверить безопасность устройства. Откройте ве б-браузер смартфона и выполните проверку безопасности Google. Следуйте процедуре и установите свое устройство в более стабильные настройки безопасности.

Затем обязательно прочитайте обзор пользователя перед загрузкой приложения. Некоторые пользователи просмотрели это приложение-обзор и предупреждают других пользователей, что они являются мошенничеством с ужасными продуктами. Ниже приведен скриншот.

Еще одним трюком, используемым киберпреступниками, является атака на Android, известную своим джаком, выявленная кибе р-экспертами.

конфеты

Нажмите на домкрат — это слово, которое сочетает в себе «TAP» и «Gacking», как следует из названия. Другими словами, кт о-то нажал на содержимое пользователей на своих мобильных телефонах и планшетах. Это один из самых коварных хаков Android, потому что он не зависит от особого авторитета, внешних инструментов или библиотек.

Посредственный новый магазин отображается на экране как хорошая, тонкая мимолетная вещь на экране и исчезает без уведомления. Типичное приложение состоит в том, чтобы предоставить пользователям ненужные уведомления. Обычно пользователи не знают, что случилось, у них нет диалога, и новости не остаются неопределенными. Это исчезает в одно мгновение.

Есть крышка экрана в качестве еще одного трюка, используемого в сочетании с разъемом для Tap.

Экрана крышка

Оверт экрана — это элемент приложения, который обычно отображается в других приложениях, таких как Facebook Messenger Chat Head. Если приложение блокирует некоторые другие приложения на экране, может отображаться ошибка наложения экрана. Например, когда вы начинаете приложение в первый раз, вам может попросить подтвердить, разрешить ли доступ к папке мобильного телефона. Наложение экрана — это диалоговое окно, отображаемое в течение этого времени, так что другие детали являются серыми, подтверждая то, что под экраном можно проверить. Экранные наложения определенно полезные функции. Плавающий пузырь чата, используемый в Facebook Messenger, на самом деле связан с этим наложением.

По иронии судьбы, киберпреступники используют эту функцию, чтобы обмануть пользователей мобильных устройств.